Der jüngst aufgezeigte CAN-Injection-Angriff auf das Bussystem Controller Area Network zieht weitere Kreise. Es tauchen immer mehr Kits zum "Notstarten" auf.

- Handy per Kabel anschließen – Auto starten

- Hacking mit umgebautem Nokia 3310 – für “Notstart”

- “Eine branchenweite Herausforderung”

(Bild: Dean Burton/Shutterstock.com)

Handy per Kabel anschließen – Auto starten

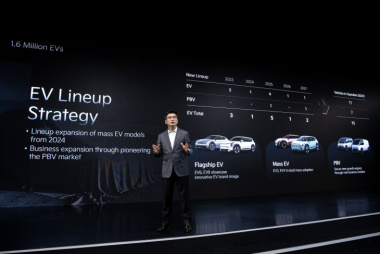

In dem knapp 30 Sekunden langen Spot ist eine Person zu sehen, die auf dem Fahrersitz eines Toyota sitzt und wiederholt vergeblich auf den Startknopf neben dem Lenkrad drückt. Ein rotes Licht blinkt – nichts tut sich ohne den benötigten smarten Schlüssel. Daraufhin greift der Mann zu einem ungewöhnlichen Hilfsmittel: ein Nokia 3310. Es ist zu sehen, wie er das schon vor über 20 Jahren beliebte Handy mit einem schwarzen Kabel an das Auto anschließt. Dann scrollt er auf dem winzigen LCD-Bildschirm durch einige Optionen. “Connect. Get Data”, ist auf dem Screen zu sehen. Dann ein erneuter Versuch, das Auto zu starten. Und siehe da: Der Knopf leuchtet grün, der Motor heult auf.

Bei der Attacke werden in das serielle Datenbus-Netzwerk, das Steuergeräte vernetzt, über ein simples Eingabetool gefälschte Nachrichten über Endpunkte wie das Vorderlicht eingespeist. Ist die Tür offen, hilft für den Rest etwa der Anschluss eines präparierten Mobiltelefons auch ohne Internetverbindung. Diese eingeschleusten Botschaften täuschen einen Smart Key und dessen Anweisungen vor, was den Diebstahl des angegriffenen Fahrzeugs ermöglicht.

Hacking mit umgebautem Nokia 3310 – für “Notstart”

Ein Verkäufer biete das umgebaute Nokia 3310 für 3500 Euro an, ein anderer für 4000 Euro, heißt es in dem Bericht. Oft sprächen die Anbieter euphemistisch von “Notstart”-Geräten, die eigentlich für Schlüsseldienste gedacht sind. Einige der Marktplätze böten Werkzeuge feil, die zwar für solche professionellen Helfer nützlich sein könnten. Seriöse Unternehmen hätten vermutlich aber gar keine Verwendung für solche in unscheinbaren Apparaten versteckten Instrumente. Es stünden sogar bereits Updates für bereits erworbene Geräte zum Verkauf. Dies deute darauf hin, dass deren Fähigkeiten ständig weiterentwickelt würden.

Sobald ein Hacker die Nachrichtenübermittlung eines Smart-Key-Moduls über einen CAN-Bus eines bestimmten Fahrzeugs per Reverse Engineering nachgebaut habe, dauerte die Fertigung jedes einzelnen Geräts mit dem Crack an Bord “nur ein paar Minuten”, führte Tindell gegenüber Motherboard aus. “Es ist nicht viel Arbeit: ein paar Drähte anlöten, alles mit einem Klecks Harz ummanteln” – fertig.

“Eine branchenweite Herausforderung”

Fahrzeugdiebstahl sei “eine branchenweite Herausforderung ist”, die Toyota ernst nehme, erklärte ein Sprecher der US-Sparte des japanischen Autobauers vage gegenüber “Motherboard”. Trotz des technischen Fortschritts fänden Langfinger immer wieder Wege, bestehende Diebstahlsicherungssysteme zu umgehen. Toyota habe sich verpflichtet, “gemeinsam mit Experten für Diebstahlprävention, Strafverfolgungsbehörden und anderen wichtigen Interessengruppen weiter an diesem Thema zu arbeiten”. BMW habe auf eine Bitte um Stellungnahme nicht geantwortet. Das Keyless-Go-System, das ähnlich wie Smart Key funktioniert, gilt seit Längerem als unsicher. Angreifer können hier etwa alle aktiven Funkcodes vom Auto und vom Schlüssel mit einem eigenen Sender verlängern und die Sperre so durch eine Relay-Attacke entriegeln.

(tiw)